스톡옵션을 행사하였습니다.

스톡옵션은 스타트업에 합류하는 인재들의 출구전략 중 하나입니다. “어떻게 내 노력을 보상받을 것인가?” 에 대한 대표의 응답이기도 하죠. 잘하면 회사의 성장에 따라 많은 차익을 챙길 수 있지만 현실에서 이런 모습으로 스톡옵션을 행사하는 경우는 자주 볼 수 없습니다. 스톡옵션의 최소 행사기간인 2년을 채우지 못하는 기업들이 정말 많고 2년을 넘기더라도 주식을 팔 수 있는(상장, 혹은 장외시장) 정도의 회사가 되기 쉽지 않기 때문입니다.

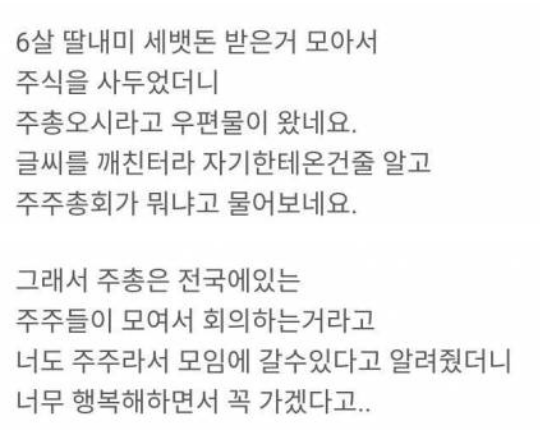

다행히 재직중인 회사는 정상궤도로 올라가고 있었고 저는 스톡옵션을 행사하는 것이 매력적이라고 판단해서 스톡옵션을 행사했습니다. 그렇게 저는 당당히 회사의 주주가 되었습니다. 제가 다니고 있는 회사에 주주라는건 참 요상한 기분이긴 합니다.

그리고 이번 포스팅에서는 제가 스톡옵션을 행사하면서 겪은 이야기를 풀어볼까 합니다.